Podczas konfigurowania maszyn wirtualnych w Proxmox VE istnieje możliwość wyboru rodzaju emulowanego procesora. Typ procesora pozwala określić flagi obecne na poziomie procesora maszyny wirtualnej.

W Proxmox VE domyślnym procesorem jest kvm64. Posiada on dość ograniczony zestaw instrukcji, co ma zagwarantować optymalną kompatybilność podczas migracji maszyny wirtualnej z jednego hyperwizora do innego (posiadającego różne CPU, różną funkcjonalnością).

Istnieje jednak możliwość przekazania wybranych flag procesora hyperwizora do VM.

Sprawdzenie zestawu instrukcji procesora serwera Proxmox

Aby zobaczyć zestawy instrukcji oferowany przez procesor serwera należy wydać następujące polecenie:

cat /proc/cpuinfo | grep flags | uniqPrzykładowy zestaw instrukcji dla procesora AMD Opteron 6272

flags: fpu vme de pse tsc msr pae mce cx8 apic sep mtrr pge mca cmov pat pse36 clflush mmx fxsr sse sse2 ht syscall nx mmxext fxsr_opt pdpe1gb rdtscp lm constant_tsc rep_good nopl nonstop_tsc cpuid extd_apicid amd_dcm aperfmperf pni pclmulqdq monitor ssse3 cx16 sse4_1 sse4_2 popcnt aes xsave avx lahf_lm cmp_legacy svm extapic cr8_legacy abm sse4a misalignsse 3dnowprefetch osvw ibs xop skinit wdt lwp fma4 nodeid_msr topoext perfctr_core perfctr_nb cpb hw_pstate ssbd vmmcall arat npt lbrv svm_lock nrip_save tsc_scale vmcb_clean flushbyasid decodeassists pausefilter pfthresholdZestaw instrukcji dla procesora Intel Xeon Gold 6138

flags: fpu vme de pse tsc msr pae mce cx8 apic sep mtrr pge mca cmov pat pse36 clflush dts acpi mmx fxsr sse sse2 ss ht tm pbe syscall nx pdpe1gb rdtscp lm constant_tsc art arch_perfmon pebs bts rep_good nopl xtopology nonstop_tsc cpuid aperfmperf pni pclmulqdq dtes64 monitor ds_cpl vmx smx est tm2 ssse3 sdbg fma cx16 xtpr pdcm pcid dca sse4_1 sse4_2 x2apic movbe popcnt tsc_deadline_timer aes xsave avx f16c rdrand lahf_lm abm 3dnowprefetch cpuid_fault epb cat_l3 cdp_l3 invpcid_single pti intel_ppin ssbd mba ibrs ibpb stibp tpr_shadow vnmi flexpriority ept vpid fsgsbase tsc_adjust bmi1 hle avx2 smep bmi2 erms invpcid rtm cqm mpx rdt_a avx512f avx512dq rdseed adx smap clflushopt clwb intel_pt avx512cd avx512bw avx512vl xsaveopt xsavec xgetbv1 xsaves cqm_llc cqm_occup_llc cqm_mbm_total cqm_mbm_local dtherm ida arat pln pts pku ospke md_clear flush_l1dKopiowanie zestawu instrukcji hyperwizora

Jak widać w przykładach różne procesory posiadają różne instrukcje. W przypadku posiadania jednorodnego klastra Proxmox (np. procesory z takim samym zestawem instrukcji) najlepszym rozwiązaniem do zwiększenia możliwości/wydajności CPU obsługiwanych przez maszyny wirtualne jest opcja skopiowania zestawu instrukcji procesora hyperwisora.

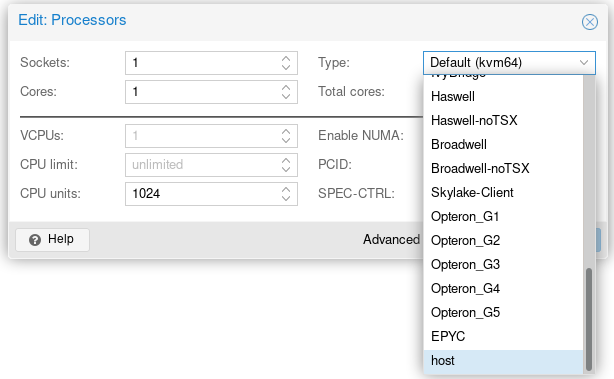

Aby skopiować flagi procesora serwera do VM w ustawieniach maszyny wirtualnej w sekcji Processors -> Type należy wybrać opcję host

Samodzielny wybór ograniczonego zestawu instrukcji

W przypadku gdy serwery wirtualizacyjne posiadają tylko pewne wspólne zestawy instrukcji (np. wsparcie sprzętowego szyfrowania AES) można pokusić się o ich dodanie do konfiguracji maszyn wirtualnych.

Przed dodawaniem nowych flag procesora warto w pierwszej kolejności sprawdzić domyślne ustawienia CPU VM. W tym celu należy zalogować się na serwer Proxmox, a następnie wykonać następujące polecenie. Do wykonania polecenia niezbędna będzie znajomość identyfikatora VM (ID). W przykładzie sprawdzany będzie domyślne zestaw instrukcji dla maszyny od ID = 901 (CPU = kvm64)

ps aux | grep 901 | grep --color=auto cpuW rezultacie można odnaleźć domyślne flagi CPU przekazane do VM.

-cpu kvm64,+lahf_lm,+sep,+kvm_pv_unhalt,+kvm_pv_eoi,enforceAby dodać nowe flagi CPU należy wyłączyć maszynę wirtualną a następnie wyedytować jej pliki konfiguracyjne /etc/pve/qemu-server/{ID}.conf (w przykładzie jest to plik /etc/pve/qemu-server/901.conf).

W pliku konfiguracyjnym należy dodać nową linię args odnoszącą się do procesora VM w formacie:

args: -cpu domyślne flagi,+nowa flagaDomyślne flagi dla procesora kvm64

args: -cpu kvm64,+lahf_lm,+sep,+kvm_pv_unhalt,+kvm_pv_eoi,enforceDodana flaga AES

args: -cpu kvm64,+lahf_lm,+sep,+kvm_pv_unhalt,+kvm_pv_eoi,enforce,+aesPo ponownym uruchomieniu maszyny wirtualnej nowa flaga powinna być widoczna.

Flagi przed dodaniem AES:

flags: fpu vme de pse tsc msr pae mce cx8 apic sep mtrr pge mca cmov pat pse36 clflush mmx fxsr sse sse2 syscall nx lm rep_good nopl extd_apicid pni cx16 x2apic hypervisor 3dnowprefetch vmmcallFlagi po dodaniu AES:

flags : fpu vme de pse tsc msr pae mce cx8 apic sep mtrr pge mca cmov pat pse36 clflush mmx fxsr sse sse2 ht syscall nx lm rep_good nopl extd_apicid pni cx16 x2apic aes hypervisor 3dnowprefetch vmmcallDzięki temu zabiegowi programy używające szyfrowania AES w VM powinny znacznie przyśpieszyć.

Dodaj komentarz